14 мая 2017

Массовое заражение троянцем-шифровальщиком WannaCry

12 мая 2017 года началась массовая кампания по заражению шифровальщиком WannaCry. Заражения зафиксированы во многих странах мира, в том числе в России.

Троянец использует уязвимость в SMBv2 ОС Microsoft Windows, которая позволяет выполнить произвольный код на целевой системе. Эксплойт для данной уязвимости появился в публичном доступе 14 апреля 2017 года; официальный патч от Microsoft доступен с 14 марта 2017 года.

Центром реагирования на инциденты информационной безопасности промышленных инфраструктур «Лаборатории Касперского» (Kaspersky Lab ICS CERT) были зафиксированы заражения нескольких объектов систем промышленной автоматизации в разных странах.

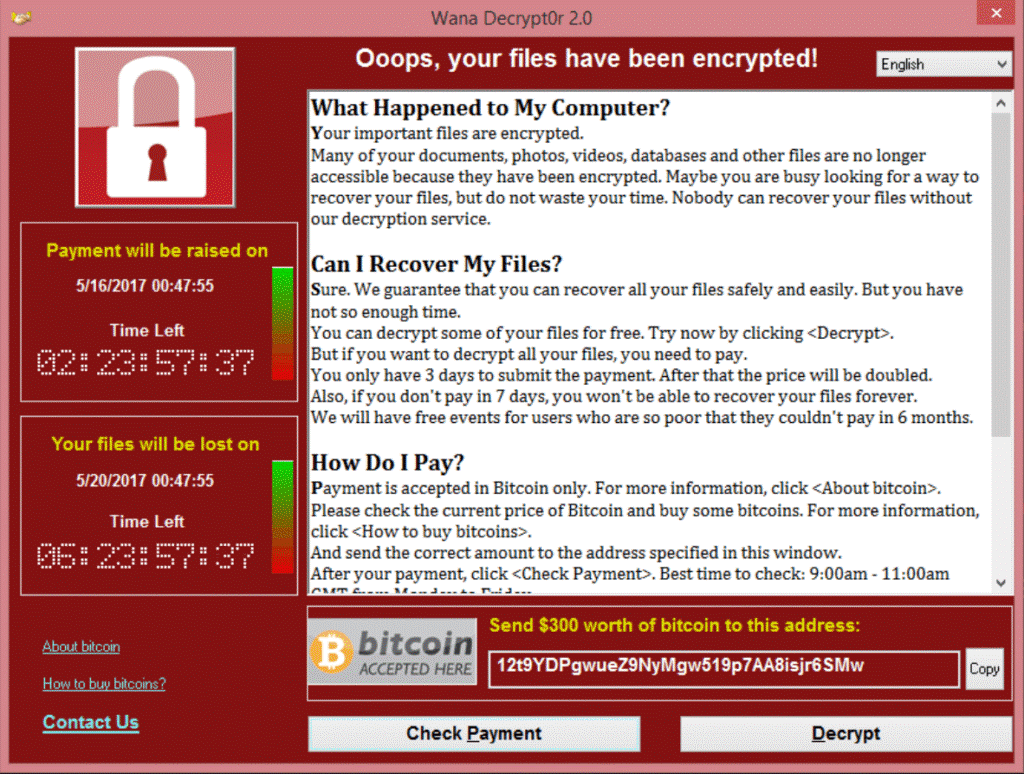

Детектирование попытки атаки шифровальщика WannaCry

Риск случайного заражения шифровальщиком по-прежнему актуален, в том числе для компьютеров на промышленных предприятиях. Чтобы минимизировать риски, мы рекомендуем:

- Срочно установите критические патчи, доступные на сайте компании Microsoft;

- Обновите базы антивирусного программного обеспечения;

- Убедитесь, что имеются актуальные резервные копии важной и критичной информации;

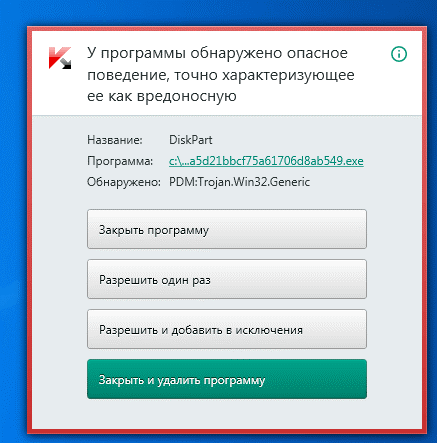

- Если вы используете продукты «Лаборатории Касперского», убедитесь, что включен компонент мониторинга активностей Kaspersky System Watcher. Данная мера позволяет отловить процесс шифрования, когда он уже начался, и откатить данные в системе, что позволит восстановить зашифрованные файлы. Также компонент продуктов «Лаборатории Касперского» – система обнаружения вторжений – позволяет блокировать угрозу на сетевом уровне;

- Просканируйте все системы с использованием антивирусного ПО. В случае, если будет детектирована и устранена угроза, перезагрузите системы.

Индикаторы компрометации

Хэши типов вредоносных файлов

4fef5e34143e646dbf9907c4374276f5 5bef35496fcbdbe841c82f4d1ab8b7c2 775a0631fb8229b2aa3d7621427085ad 7bf2b57f2a205768755c07f238fb32cc 7f7ccaa16fb15eb1c7399d422f8363e8 8495400f199ac77853c53b5a3f278f3e 84c82835a5d21bbcf75a61706d8ab549 86721e64ffbd69aa6944b9672bcabb6d 8dd63adb68ef053e044a5a2f46e0d2cd b0ad5902366f860f85b892867e5b1e87 d6114ba5f10ad67a4131ab72531f02da db349b97c37d22f5ea1d1841e3c89eb4 e372d07207b4da75b3434584cd9f3450 f529f4556a5126bba499c26d6789224

Наименования детектируемых угроз

Trojan-Ransom.Win32.Gen.djd Trojan-Ransom.Win32.Scatter.tr Trojan-Ransom.Win32.Wanna.b Trojan-Ransom.Win32.Wanna.c Trojan-Ransom.Win32.Wanna.d Trojan-Ransom.Win32.Wanna.f Trojan-Ransom.Win32.Zapchast.i PDM:Trojan.Win32.Generic