25 сентября 2017

Использование зараженной версии CCleaner в индустриальных системах

18 сентября 2017 года компания Piriform заявила о том, что утилита CCleaner, предназначенная для оптимизации работы операционной системы Windows, подверглась хакерской атаке. Скомпрометированы следующие 32-битные версии программного обеспечения:

- CCleaner v5.33.6162

- CCleaner Cloud v1.07.3191а

В эти версии утилиты была внедрена вредоносная программа Floxif, осуществляющая сбор и отправку данных о зараженных компьютерах, включая имя, IP-адрес, перечень установленного и активного ПО, а также списки сетевых адаптеров, на сторонний сервер, размещенный в Соединенных Штатах.

К 15 сентября для зараженных версий программы разработчики CCleaner выпустили обновления, и, как сообщает Piriform, сервер, используемый для сбора данных, был выключен правоохранительными органами США.

По оценкам Piriform, число компьютеров, на которые установлены зараженные версии CCleaner, составляет 2,27 млн., однако случаев нанесения ущерба пользователям зафиксировано не было.

Центром реагирования на инциденты информационной безопасности промышленных инфраструктур «Лаборатории Касперского» (Kaspersky Lab ICS CERT) было зафиксировано около 500 зараженных компьютеров, относящихся к системам промышленной автоматизации.

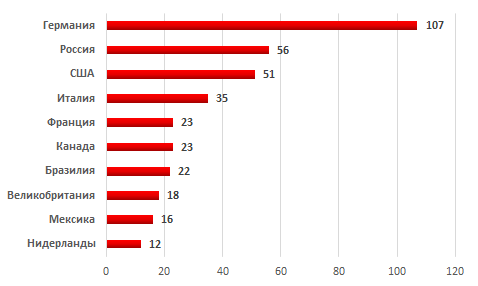

География распространения Floxif в индустриальных системах охватывает различные страны по всему миру.

Топ 10 стран с зараженными версиями CCleaner на индустриальных системах

Зараженные версии ПО распространялись с доверенных доменов и были подписаны действительным цифровым сертификатом, что усложняло обнаружение вредоносного кода антивирусными средствами.

В настоящий момент, продукты «Лаборатории Касперского» успешно «лечат» зараженные файлы, удаляя из них тело вируса.