24 апреля 2020

Вредоносные кампании против правительственных и промышленных организаций Азербайджана

Эксперты компании Cisco Talos обнаружили вредоносные кампании с использованием ранее неизвестного троянца удаленного доступа (RAT), который получил название PoetRAT. По мнению исследователей, атаки были направлены на государственный сектор и промышленные компании Азербайджана, главным образом энергетические. В рамках расследования было установлено, что особенный интерес злоумышленники проявляют к SCADA-системам, связанным с ветряными турбинами.

PoetRAT обладает стандартной для этого вида вредоносного ПО функциональностью и позволяет злоумышленникам получить полный контроль над скомпрометированной системой. В качестве дропперов, обеспечивающих скрытную установку троянца, использовались документы Microsoft Word. После открытия документа выполнялся макрос (Visual Basic-скрипт), который извлекал вредоносную программу и выполнял ее.

При необходимости в скомпрометированных системах разворачивались дополнительные инструменты. Среди них – инструменты, предназначенные для мониторинга жесткого диска, кражи данных и паролей, кейлоггеры, приложение для записи изображения с веб-камеры жертвы и др. Количество и разнообразие используемых инструментов, по мнению исследователей, указывает на тщательно спланированную атаку.

Пока не удалось установить, как именно злоумышленники распространяли вредоносные документы. Наиболее вероятно, что для этого использовалась рассылка фишинговых писем.

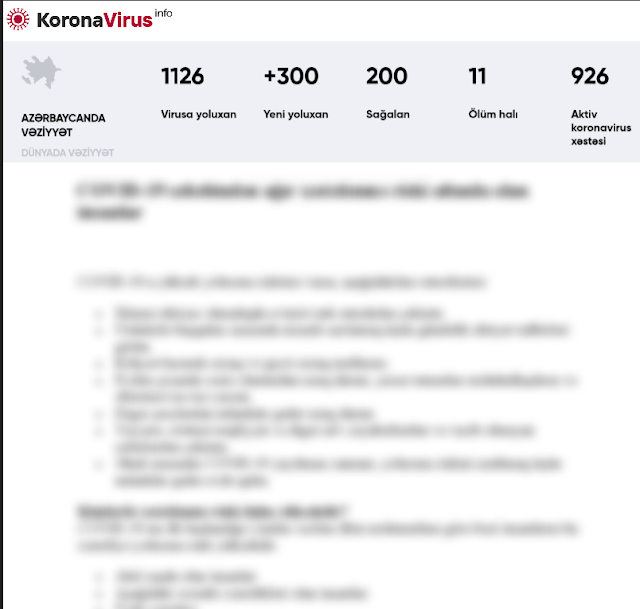

Первые атаки были зафиксированы в феврале 2020 года. В них использовался вредоносный документ, который содержал изображение, похожее на логотип научно-исследовательской организации Министерства обороны Индии. Две другие волны атак прошли в апреле. В одной из них в качестве приманки использовались документы якобы правительства Азербайджана, посвященные COVID-19 . В другом случае злоумышленники использовали файл без читабельного содержимого с именем «C19.docx», что возможно также является отсылкой к COVID-19.

(Источник: Cisco Talos)

Вместе с вредоносными кампаниями был обнаружен фишинговый сайт, имитирующий веб-почту правительства Азербайджана и предназначенный для кражи учетных данных.

Источник: Cisco Talos