21 декабря 2018

Операция «Sharpshooter»: опять Lazarus?

Исследователи компании McAfee сообщили об обнаружении глобальной хакерской кампании Sharpshooter («Снайпер»), направленной преимущественно на предприятия оборонной промышленности и ядерной энергетики, а также финансовые учреждения. Эксперты считают, что основной целью хакеров является шпионаж.

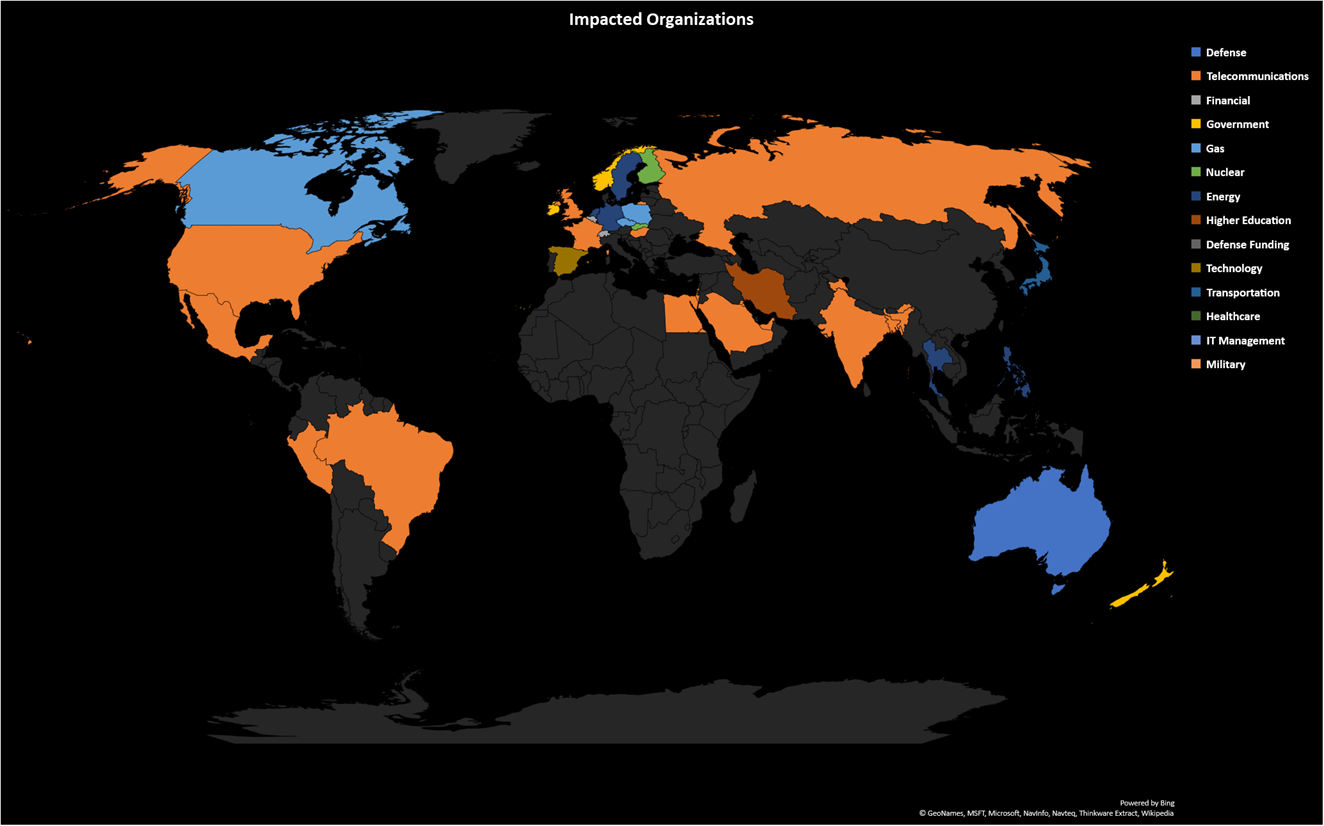

C начала октября целевым атакам подверглось 87 организаций.

Распределение атакованных организаций по мире и отраслям (Источник: McAfee)

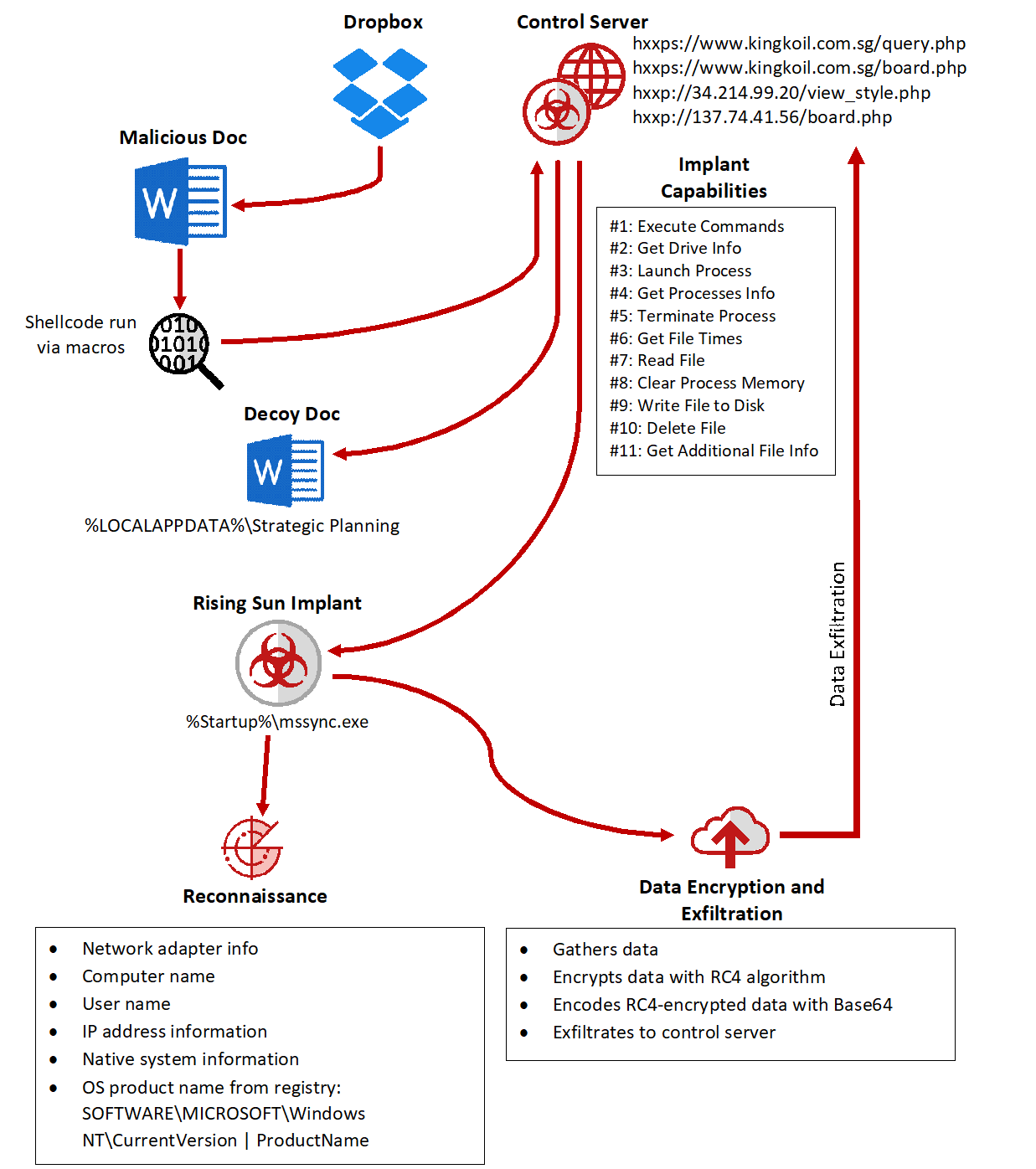

Цепочка заражения начинается с открытия документа Microsoft Word с вредоносным макросом. При его запуске активируется шелл-код, который действует как обычный загрузчик и доставляет в систему имплант. Зараженные файлы распространялись злоумышленниками через Dropbox.

Для атаки на предприятия злоумышленники используют ранее неизвестный имплант – вредоносную программу, которая встраивается в систему атакованного компьютера. Эта программа получила название Rising Sun («Восходящее солнце»).

Программа Rising Sun работает только в памяти и представляет собой модульный бэкдор, предназначенный для сбора данных. Среди добываемых сведений — имя компьютера, IP-адрес жертвы, основная информация о системе и подобные данные. Собранная информация в зашифрованном виде отсылается на сервер злоумышленников.

Схема заражения Rising Sun (Источник: McAfee)

Кроме того, исследователи из McAfee указывают на сходство бэкдора Rising Sun с вредоносной программой Duuzer, которая впервые была замечена в 2015 году в целевых атаках на территории Южной Кореи, совершаемых преступной группировкой Lazarus. Анализ операции Sharpshooter выявил и другие признаки сходства с атаками этой APT-группы. Однако эксперты McAfee склонны считать, что почерк Lazarus был использован умышленно, чтобы запутать следы, и в данном случае за атакой стоит некая неизвестная группировка.

Исследователи «Лаборатории Касперского», напротив, напрямую связывают эти атаки с деятельностью группировки Lazarus. Использование одного и того же вредоносного кода по нескольку раз, включая уже применявшиеся фрагменты в новые образцы, является одной из характерных черт этой группировки. Кроме того, именно кибершпионаж всегда был одной из основных целей Lazarus.

Несмотря на то, что группировка Lazarus знаменита своими атаками преимущественно на финансовый сектор, еще в 2016 году, в рамках операции «Blockbuster» – совместного исследования деятельности Lazarus, проведенного несколькими крупными компаниями, – эксперты «Лаборатории Касперского» установили, что операции кибершпионажа и киберсаботажа нацелены и на производственные компании. Боле того, начиная с 2017 года можно говорить о заметном повышении активности Lazarus в отношении объектов критической инфраструктуры.

Источники: McAfee, Лаборатория Касперского