31 января 2019

«Лаборатория Касперского» приняла участие в конференции по промышленной кибербезопасности S4x19

14-17 января 2019 года в Саут-Бич, районе Майами-Бич во Флориде, состоялась одна из крупнейших в мире конференций по промышленной кибербезопасности – S4x19. В мероприятии приняли участие ведущие эксперты по промышленной кибербезопасности, в том числе из «Лаборатории Касперского», специалисты в области автоматизированных систем управления, а также представители вендоров, таких как Schneider Electric, Rokwell Automation и других. Всего конференцию посетило 536 гостей из разных стран мира.

Доклады на конференции

С докладами на конференции выступили всемирно признанные лидеры мненийэксперты в области кибербезопасности Дейл Петерсон (Dale Peterson), Роберт Ли (Robert Lee), Колин Пэррис (Colin Parris), Марти Эдвардс (Marty Edwards) и другие.

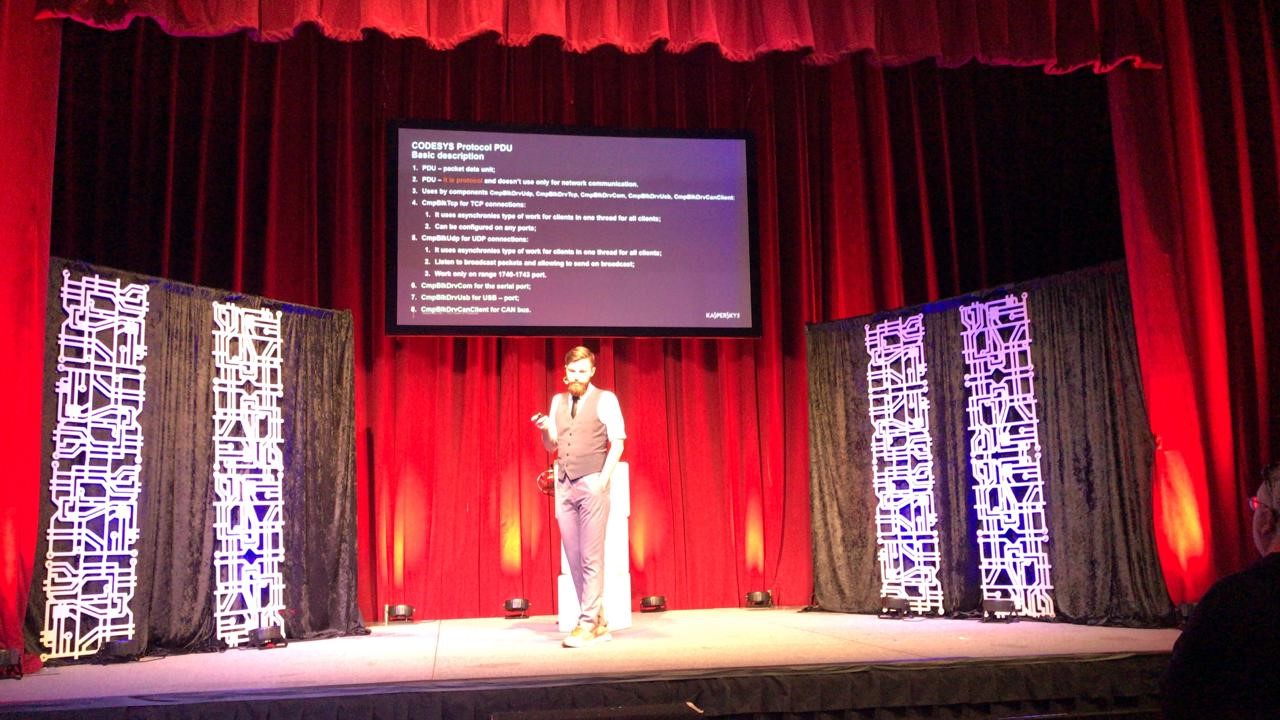

Исследователь ICS CERT «Лаборатории Касперского» Александр Ночвай выступил на конференции с техническим докладом об уязвимостях в CoDeSys Runtime – наиболее популярной среде разработке и исполнения кода программ для PLC, которая используется по всему миру в более чем 4 миллионах устройств от более 400 компаний – разработчиков систем промышленной автоматизации. В своём докладе Александр рассказал о фундаментальных вызовах информационной безопасности, обусловленных использованием OEM-продуктов вообще, и продемонстрировал обнаруженные в ходе исследования уязвимости в среде исполнения CoDeSys, проблемах безопасности на уровне архитектуры и на уровне реализации сетевого протокола. Подробный отчёт о результатах этого исследования в скором времени будет опубликован на сайте ICS CERT «Лаборатории Касперского».

Кроме этого, Владимир Дащенко представил «Лабораторию Касперского» в рамках спонсорской сессии конференции.

ICS Detection Challenge

Помимо выступлений докладчиков на конференции было организовано испытание вендоров промышленной кибербезопасности ICS Detection Challenge. С 2017 года в этих соревнованиях принимают участие различные компании — производители решений для обеспечения информационной безопасности технологических информационных сетях.

В этом году одной из двух компаний, которые приняли участие в испытании, впервые стала «Лаборатория Касперского» со своим решением Kaspersky Industrial Cyber Security (KICS) for Networks. Кроме того, организаторы соревнований пригласили к участию команду экспертов в области промышленной безопасности и предложили им пройти то же испытание с использованием только утилит с открытым исходным кодом. Это позволило оценить, какие преимущества дают коммерческие решения от ведущих игроков рынка информационной безопасности по сравнению с бесплатными программами.

В этом году выбранный организаторами формат состязания ICS Detection Challenge правильнее было бы назвать испытанием не столько в обнаружении атак (Detection), сколько в расследовании компьютерных инцидентов (Digital Forensics). В заранее подготовленном организаторами трафике участникам предлагалось выявить и связать воедино 17 этапов многошаговой атаки на технологический процесс производства стали. В качестве данных для анализа организаторы передали участникам 130Гб сетевого трафика, записанного в различных сегментах офисной и технологической сетей реального производства. Трафик организаторы предварительно анонимизировали и вклеили в него фрагменты, содержащие признаки атак на различные части инфраструктуры. Для усложнения задачи организаторы добавили в получившийся трафик большое количество сетевого «шума».

«Лаборатория Касперского» при помощи KICS успешно обнаружила атаки на устройства технологической сети. Работа KICS была продемонстрирована командой «Лаборатории Касперского» в видеопрезентации на центральной сцене S4x19.

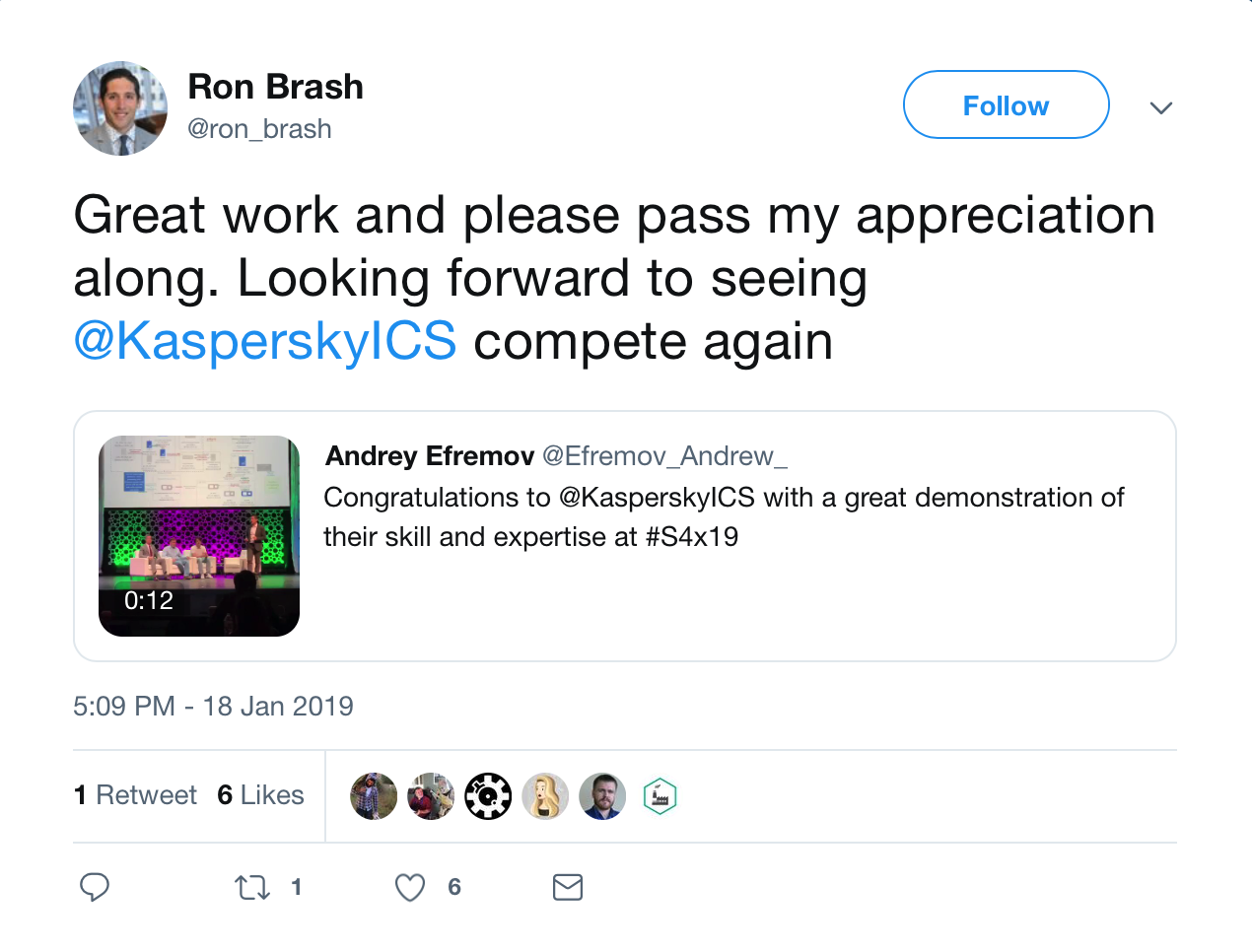

Результаты работы KICS получили положительные отзывы со стороны профессионального сообщества, в том числе одного из главных организаторов соревнований Рона Браша (Ron Brash) из Deloitte.

Команда KICS благодарит Рона Браша и Дэйла Петерсона (Dale Peterson) за подготовку ICS Detection Challenge и отличную возможность продемонстрировать работу нашего продукта. Было интересно!

Еще по теме

-

Детективное расследование АРТ и редкий экземпляр вирусов: эксперты Kaspersky ICS CERT расскажут на KICC о своих новых исследованиях

17 сентября 2025

-

Открытая АСУ ТП требует нового подхода к обеспечению безопасности

20 марта 2025

-

Промышленные предприятия понимают необходимость страхования киберрисков

15 ноября 2024